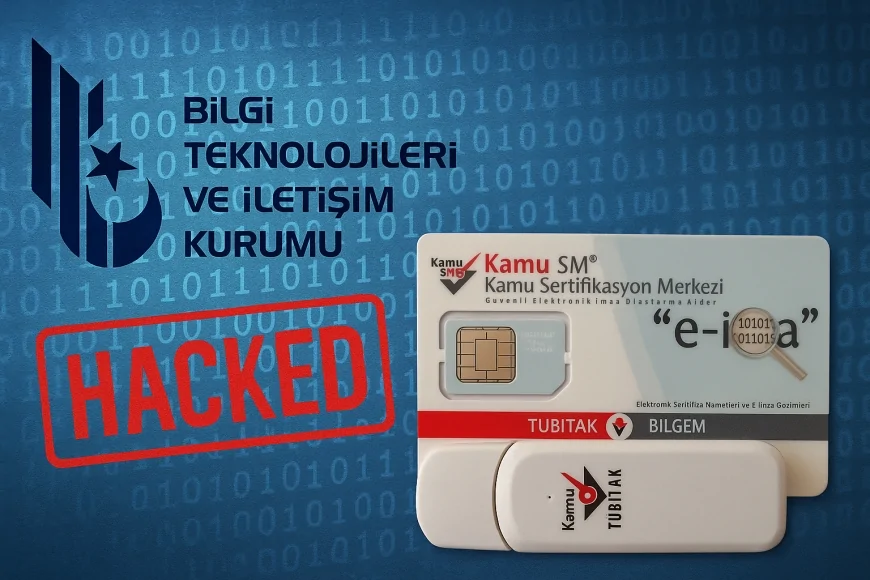

Play Fidye Yazılım Grubu Alarm Veriyor: Her Saldırıya Özel Virüs, Telefonla Tehdit, VMware'lere Özel Şifreleme!

CISA'nın 4 Haziran 2025 tarihli raporuna göre, Play fidye yazılım grubu 2024'ün en aktif siber tehditlerinden biri haline geldi. 900’e yakın kurumu hedef alan grup, yeni açıklanan bir güvenlik açığını kullanarak sistemlere sızıyor ve artık doğrudan kurbanları arayarak tehdit ediyor.

Play Grubu 900 Kurumu Hedef Aldı

ABD Federal Soruşturma Bürosu (FBI) verilerine göre Play fidye yazılım grubu, bugüne kadar yaklaşık 900 kurumu hedef aldı. Grup, yalnızca saldırı sayısını artırmakla kalmadı, aynı zamanda saldırı tekniklerini de çeşitlendirdi. 2025 Mayıs itibarıyla aktif saldırılar gerçekleştirmeye devam ediyor.

Yeni Saldırı Yöntemi: SimpleHelp Açığı

CVE-2024-57727 kodlu güvenlik açığı 16 Ocak 2025'te kamuoyuna duyuruldu. Play grubu ve ona bağlı tehdit aktörleri, bu zafiyeti hızla istismar etmeye başladı. SimpleHelp isimli uzak masaüstü erişim aracı üzerinden sistemlere sızan grup, bu yazılımı kullanan kuruluşlara güncelleme çağrısı yapılıyor.

Her Kurbana Özel Fidye Yazılımı

Play grubu, tespit edilmemek için fidye yazılımı dosyalarını her saldırı için yeniden derliyor. Bu da her kurban için benzersiz bir virüs oluşmasına yol açıyor. Antivirüs yazılımları için tespiti zorlaştıran bu yöntem, grubun teknik kapasitesini ortaya koyuyor.

Yeni Tehdit Türü: Telefonla Gözdağı

Grup yalnızca e-posta ile değil, artık doğrudan kurbanları telefonla arayarak tehdit ediyor. Kurumların farklı birimlerine ait numaralara ulaşarak, 'verilerinizi sızdırırız' şeklinde baskı kuruyorlar. Her kurban için özel olarak oluşturulan "@gmx.de" veya "@web.de" uzantılı e-posta adresleri kullanılıyor.

VMware Sistemler Özel Hedefte

Play grubu, VMware ESXi hipervizör sistemleri için özel olarak tasarlanmış bir fidye yazılımı geliştirdi. Sanal makineleri kapatıp, sanal makine dosyalarını AES-256 şifreleme ile kilitliyor. Aynı zamanda sistem arayüzündeki karşılama mesajını da fidye notuyla değiştiriyorlar.

Kendi Casus Yazılımları: GRIXBA

GRIXBA isimli bilgi hırsızlığı yazılımı, grubun geliştirdiği özel bir casus araç. Bu yazılım, ağ yapılarını tarıyor, antivirüs yazılımlarını tespit ediyor ve Zabbix 2023 kimliği altında gizlenmeye çalışıyor.

Kurumlar Ne Yapmalı?

CISA’nın önerilerine göre, alınması gereken önlemler şu şekilde sıralanıyor:

-

CVE-2024-57727 yamasını derhal uygulayın.

-

Özellikle VPN ve e-posta sistemlerinde çok faktörlü kimlik doğrulamayı devreye alın.

-

Ağ segmentasyonunuzu gözden geçirin.

-

Çevrimdışı yedeklerinizi kontrol edin.

-

Olay müdahale planınızı güncelleyin.

Play grubu artık sadece bir fidye yazılım grubu değil, organize bir siber suç ağı halini aldı. Hızlı teknik adaptasyonları, yeni açıkları hızla kullanmaları ve psikolojik baskı yöntemleriyle ciddi bir tehdit oluşturuyorlar.

Kaynak: CUMHA - CUMHUR HABER AJANSI