İşlemciye Gizlice Sızan Fidye Yazılımı Geliştirildi: 'Format Atmak Çözüm Değil'

Rapid7 uzmanı Christiaan Beek, AMD Zen mimarisindeki kritik bir açığı kullanarak işletim sistemi yeniden yüklense bile aktif kalabilen bir fidye yazılımı geliştirdi. Donanım düzeyinde şifreleme yönetimi yapan bu yeni nesil yazılım, geleneksel tüm güvenlik önlemlerini aşabiliyor ve siber güvenlik dünyasında büyük endişe yaratıyor.

Fidye yazılımı donanım düzeyine taşındı

Dünyanın ilk işlemci (CPU) seviyesinde çalışan fidye yazılımı ortaya çıktı. Rapid7’nin tehdit analitiği direktörü Christiaan Beek tarafından geliştirilen bu kavramsal yazılım, AMD’nin Zen mimarisinde tespit edilen bir güvenlik açığından faydalanıyor. Bu açık, saldırganların işlemcilere onaysız mikrokod yüklemesine olanak tanıyor.

İmzalanmamış mikrokod yüklemesi mümkün hale geldi

Google’ın güvenlik araştırmacıları, AMD Zen 1’den Zen 4’e kadar olan işlemcilerde, imzasız mikrokod yamalarının yüklenmesini mümkün kılan bir açığı daha önce tespit etmişti. Bu durumun Zen 5 serisinde de geçerli olduğu sonradan anlaşıldı. Beek, bu açıklardan yola çıkarak, donanım seviyesinde çalışan ve şifreleme işlemlerini yöneten bir fidye yazılımı prototipi geliştirdi.

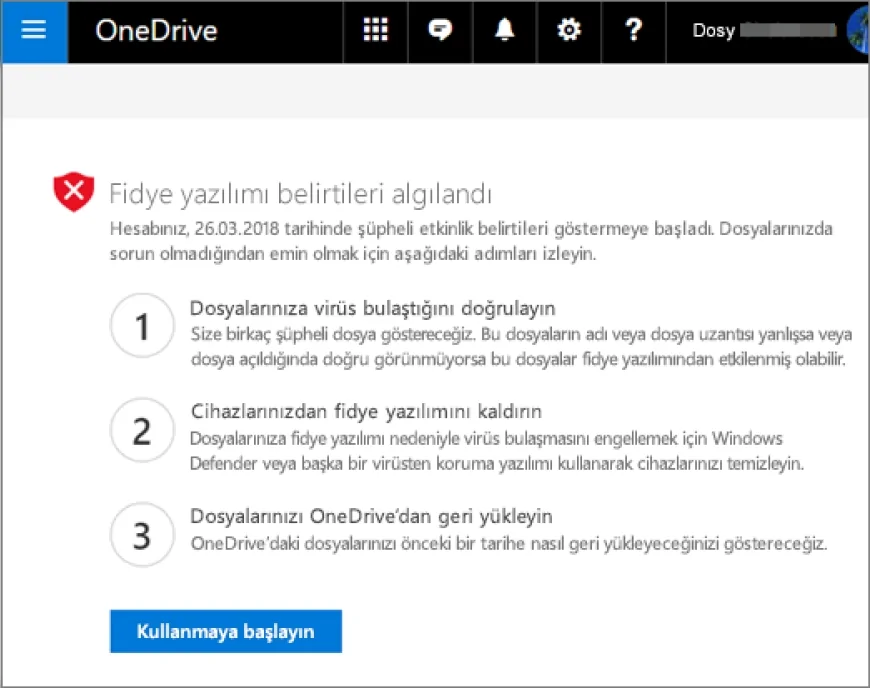

İşletim sistemi yeniden yüklenince bile etkisini sürdürüyor

Beek’in geliştirdiği yazılım, sistem formatlansa dahi etkisini yitirmiyor. Çünkü yazılım doğrudan işlemcinin mikrokod seviyesinde çalışıyor. Kodun kamuya açıklanmayacağı belirtilse de, böyle bir yazılımın geliştirilmiş olması, benzer saldırıların başkaları tarafından da gerçekleştirilebileceğini gösteriyor.

UEFI içindeki fidye yazılımı planları ifşa oldu

Beek, analizinde 2022 yılında sızdırılan Conti fidye yazılımı çetesine ait sohbet kayıtlarına da değindi. Bu kayıtlarda çete üyeleri, fidye yazılımını UEFI’ye yerleştirme fikrini tartışıyor ve Windows yeniden yüklense bile sistemin şifreli kalmasını hedefliyorlardı.

Donanım güvenliği ön plana çıkıyor

Christiaan Beek, yaşanan gelişmenin ardından donanım güvenliğinin siber savunma stratejilerinin merkezine alınması gerektiğini belirtiyor. Ona göre CPU ve firmware düzeyindeki açıklar kapatılmadıkça, güçlü parolalar ve yazılımsal çözümler yetersiz kalacak.

Kaynak: CUMHA - CUMHUR HABER AJANSI